Puntos Clave de la Noticia:

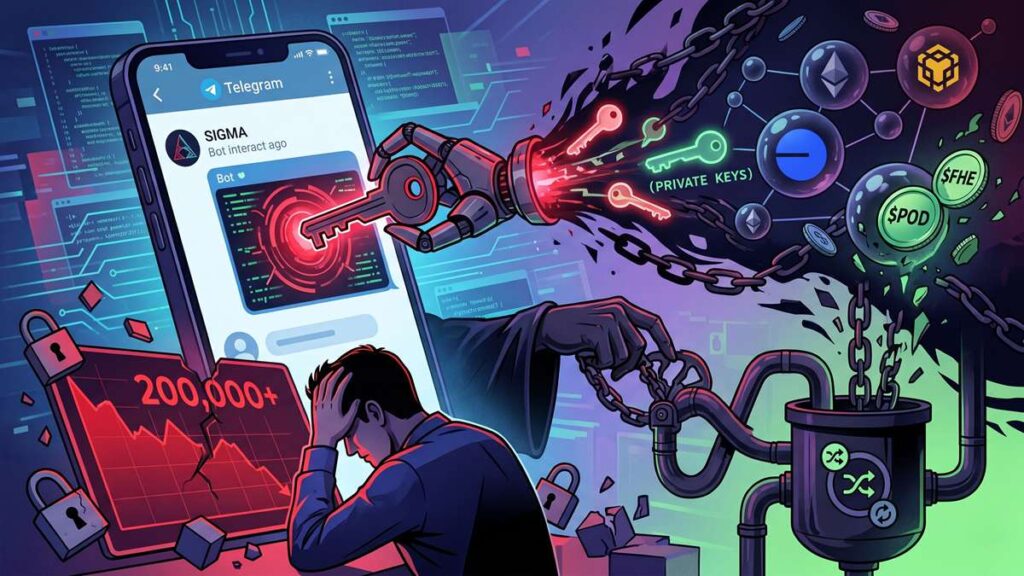

- El ataque afectó activos en las redes Ethereum, Base y BNB Chain (BSC), sumando una pérdida superior a los 200.000 dólares.

- Las carteras comprometidas fueron generadas originalmente a través del bot de Telegram denominado SIGMA.

- El atacante ejecutó el drenado de fondos en un periodo estimado de entre 10 y 30 minutos el 11 de mayo de 2026.

El trader de criptomonedas conocido en X como Unihax0r reportó, que este lunes 11 de mayo perdió más de $200.000, luego del drenado de dos de sus carteras digitales. Los informes preliminares indican que el incidente está vinculado al uso de un bot de Telegram para la gestión de activos.

El trader aseguró que de forma casi simultánea perdió el control de sus fondos en Ethereum, Base y BSC. El análisis de las transacciones realizado por especialistas on-chain indica que el atacante obtuvo el control total sobre las operaciones de firma en múltiples blockchains.

Los datos de la red muestran que no se trató de una vulnerabilidad en un contrato inteligente. Según el analista @k0braca1, la ausencia de aprobaciones de tokens maliciosos sugiere que el incidente se originó por una filtración de las claves privadas del usuario.

La suma sustraída es de aproximadamente $125.000 en tokens $POD de la red Base y unos $21.000 en $FHE de la red BSC. El atacante incluso transfirió pequeñas cantidades de ETH a las carteras de la víctima para cubrir el costo del gas necesario para completar el retiro de los saldos restantes.

Vulnerabilidad en carteras generadas por SIGMA

La investigación comunitaria identificó que ambas carteras comprometidas tenían un origen común: fueron creadas mediante SIGMA, un bot de Telegram de trading multicadena. Aunque el usuario había importado estas direcciones a otras herramientas como Rabby Wallet, otras cuentas no vinculadas a SIGMA permanecieron seguras.

Esta distinción técnica refuerza la hipótesis de que la infraestructura del bot pudo ser el punto de compromiso. Investigadores de seguridad plantean que el robo de las claves secretas podría derivar de ataques de phishing mediante captchas falsos o infecciones por malware de tipo «infostealer».

Just got drained or hacked for more than 200k. Sick to my stomach

This is the wallet where the money went:

0xF7cFFC27732a5C9c4E2D592F3E33435F8dDb019AAny help to track the money would be appreciated

— Unihax0r (@0xUnihax0r) May 11, 2026

Unihax0r informó que tras revisar su cuenta de Telegram no encontró sesiones activas sospechosas. Pero, los activos sustraídos fueron pasados a una cuenta externa bajo el control del atacante, donde los datos on-chain confirman que los tokens ya están siendo procesados a través de mezcladores de criptomonedas.

A pesar de que los activos en la red Base permanecían en las direcciones del atacante poco después del suceso, expertos en rastreo de fraudes señalan que las posibilidades de recuperación de los fondos son reducidas debido a la naturaleza irreversible de las transacciones.

Los bots de trading como punto crítico de seguridad

Este es un incidente más de la tendencia de brechas de seguridad relacionadas con herramientas automatizadas en servicios de mensajería. Al generar carteras a través de un bot de Telegram, las claves privadas suelen almacenarse dentro de la infraestructura del proveedor del software.

De acuerdo con investigaciones de ForkLog, este modelo de custodia delegada podría derivar en pérdidas de activos, ya que no suelen contar con las protecciones robustas de las carteras frías o hardware wallets. La plataforma ScamSniffer reportó previamente que las estafas con malware en grupos de Telegram aumentaron significativamente en los últimos meses.

Un antecedente relevante ocurrió en septiembre de 2025, cuando el bot Banana Gun sufrió la explotación de 36 carteras, resultando en una pérdida de aproximadamente $1,9 millones en ETH. Estos eventos dejan al descubierto los riesgos operativos de integrar la gestión de claves privadas en aplicaciones de terceros sin protocolos de seguridad de grado institucional.