Puntos clave de la noticia:

- ZetaChain identificó tres vulnerabilidades en su sistema de mensajería cross-chain que permitieron al atacante drenar $333,868.

- Las pérdidas, distribuidas en nueve transacciones sobre cuatro redes, afectaron solo wallets internas del equipo y no a los fondos de usuarios.

- El exploit fue premeditado: el atacante usó Tornado Cash tres días antes para ocultar el origen de los fondos y ejecutó un ataque de envenenamiento de direcciones.

El exploit del 24 de abril contra ZetaChain expuso unas tres vulnerabilidades encadenadas en su sistema de mensajería cross-chain que le permitió al atacante extraer $333,868 en activos de wallets internas del equipo. Así lo confirmó la red de capa 1 en un post-mortem.

El vector de ataque involucró al contrato GatewayEVM, que actúa como punto de entrada unificado para las interacciones entre redes externas y las aplicaciones de ZetaChain. Según el informe, el sistema permitía que cualquier usuario solicitara «arbitrary calls» con restricciones mínimas, mientras que el contrato receptor aceptaba comandos como «transferFrom» sin validaciones suficientes.

A esto también se sumó que usuarios que habían depositado tokens mediante «GatewayEVM.deposit()» nunca revocaron las aprobaciones ilimitadas de gasto que habían otorgado. El atacante combinó estas tres condiciones para vaciar los fondos en nueve transacciones distribuidas sobre Ethereum, Arbitrum, Base y BSC, las pérdidas estuveiron compuestas principalmente por USDC y USDT.

Un Ataque PLanificado con Semanas de Anticipación

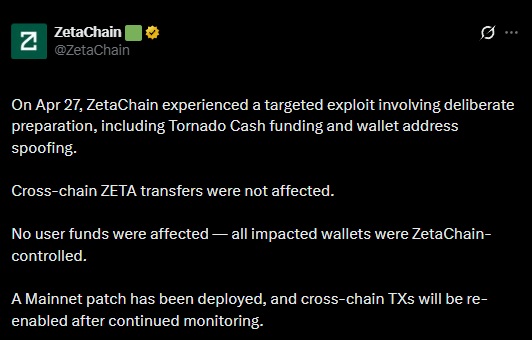

El equipo de ZetaChain fue categórico al descartar que se trató de un ataque oportunista. Según el post-mortem, el atacante financió su wallet a través de Tornado Cash aproximadamente tres días antes de ejecutar el exploit, con el objetivo explícito de enmascarar el origen de los fondos. Adicionalmente, lanzó un ataque de fuerza bruta para generar una dirección vanity que imitaba la de una de las víctimas, una técnica de envenenamiento de direcciones diseñada para ofuscar la actividad maliciosa on-chain. Una vez consumado el exploit, el atacante convirtió rápidamente los USDC y USDT sustraídos en ETH.

ZetaChain Lanza un Parche de Emergencia

ZetaChain lanzó un parche en la mainnet para eliminar la vulnerabilidad. La funcionalidad de transacciones cross-chain, suspendida de inmediato tras el incidente, permanece inactiva hasta que se completen actualizaciones y revisiones adicionales. El equipo recomendó a todos los usuarios que hayan interactuado con los contratos gateway revocar los permisos ERC-20 pendientes otorgados a esas direcciones.