Puntos clave de la noticia:

- Axios, una de las bibliotecas JavaScript más usadas con 100 millones de descarga, fue víctima de un ataque a su cadena de suministro.

- Las versiones maliciosas 1.14.1 y 0.30.4 estuvieron activas cerca de tres horas e inyectaron una dependencia oculta con un troyano de acceso remoto.

- No se reportaron transacciones no autorizados de criptomonedas durante el ataque, aunque la exposición de wallets no puede descartarse.

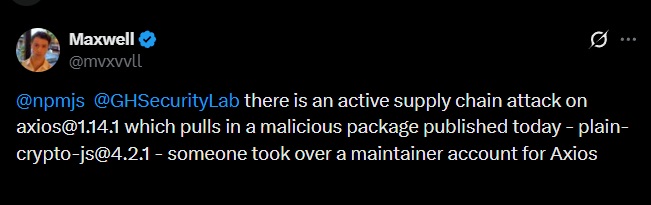

Axios, una de las bibliotecas HTTP más utilizadas en el ecosistema JavaScript y con más de 100 millones de descargas, fue blanco de un ataque a la cadena de suministro. Dos versiones maliciosas del paquete npm 1.14.1 y 0.30.4— fueron publicadas a través de las credenciales comprometidas de @jasonsaayman, desarrollador principal del proyecto, y estuvieron disponibles durante aproximadamente tres horas antes de ser retiradas.

El ataque fue identificado de forma temprana por los equipos de StepSecurity y Socket Security. Feross Aboukhadijeh, CEO y cofundador de Socket Security, explicó que las versiones comprometidas no siguieron el flujo habitual de publicación en GitHub, lo que generó sospechas de inmediato. Según el análisis de ambas firmas, los paquetes maliciosos inyectaron una dependencia no declarada en el código fuente original: [email protected], publicada apenas minutos antes que las versiones afectadas de Axios.

Axios: Inyección de Troyanos y Acceso Remoto

Esa dependencia ejecutaba un script post-instalación activo en macOS, Windows y Linux. En sistemas macOS, el payload entregaba un troyano de acceso remoto capaz de ejecutar comandos y desplegar binarios adicionales. El malware también eliminaba sus propios rastros y reemplazaba archivos de configuración con versiones limpias para evadir los mecanismos de detección, lo que dificulta cualquier auditoría posterior solo inspeccionando la carpeta node_modules.

Modus Operandi en Ascenso

Los investigadores identificaron además dos paquetes adicionales que operaban con el mismo mecanismo: @shadanai/openclaw y @qqbrowser/openclaw-qbot. Este nuevo incidente ocurre tan solo una semana después de otro caso de inyección de código malicioso en LiteLLM, lo que sugiere que está ocurriendo una escalada en la frecuencia de este tipo de ataques.

Hasta ahora no se registraron reportes de movimientos no autorizados de criptomonedas ni de proyectos Web3 directamente afectados. Sin embargo, dado que muchas aplicaciones cripto dependen de Axios para su comunicación con APIs, la exposición potencial de datos de wallets sigue siendo una preocupación. Los equipos de seguridad recomiendan verificar los archivos de bloqueo en busca de las versiones comprometidas y evitar actualizaciones automáticas sin hacer una revisión previa.