Ha pasado más de una década desde que se creó y lanzó Bitcoin. Con los años, la revolución blockchain ha atraído a algunas de las mentes más brillantes del mundo que trabajan para mejorar la tecnología de Bitcoin.

Una de las áreas más importantes donde Bitcoin tiene una limitación es el anonimato y la privacidad. Gran parte de los usuarios de Bitcoin buscan esta característica más que ninguna otra, por lo que algunos proyectos de blockchain han tomado prestado lo que se alaba de la blockchain de bitcoin e innovaron para introducir privacidad. Uno de los proyectos líderes que promueve la privacidad en las redes blockchain es Zcash.

Zcash se introdujo a principios de 2016 utilizando el protocolo de comunicación a prueba de balas llamado Zerocash que usa zk-Snarks. Esto permitió que las transacciones en la cadena de bloques de Zcash permanecieran privadas al ofuscar al remitente y al monto de la transacción.

Por innovadora que fuera, la implementación de Zcash también se limitó en cierta medida, ya que la comunidad solo aplicó la tecnología zk-SNARKS a las transacciones de criptomonedas.

Una facción de la comunidad ZEC sintió que Zcash podría ser mucho más y esto llevó al nacimiento de Hush. Hush inicialmente se llamaba «ZDash», fue bifurcado de la base de código Zcash 1.0.9.

Avanzar hacia la comunicación

La razón principal por la que Hush se bifurcó de Zcash fue para llevar la tecnología de privacidad líder en su clase a la comunicación. Hush sigue siendo una criptomoneda, pero además de eso, es un protocolo de comunicación.

Desde su lanzamiento en noviembre de 2016, la comunidad Hush ha innovado en formas de brindar privacidad y anonimato en la comunicación. Enviar mensajes entre dos o más personas se ha convertido en un componente básico donde la mayoría de las personas ni siquiera les importa su privacidad. Las agencias gubernamentales se han aprovechado de esto y ahora usan estos canales para rastrear y espiar a las personas.

Hush ahora se enfoca en resolver este problema. Se concentra en mensajes privados y contratos inteligentes. Al utilizar la tecnología zk-SNARKS, Hush ahora ofrece uno de los principales canales de comunicación que promueve la privacidad y el anonimato.

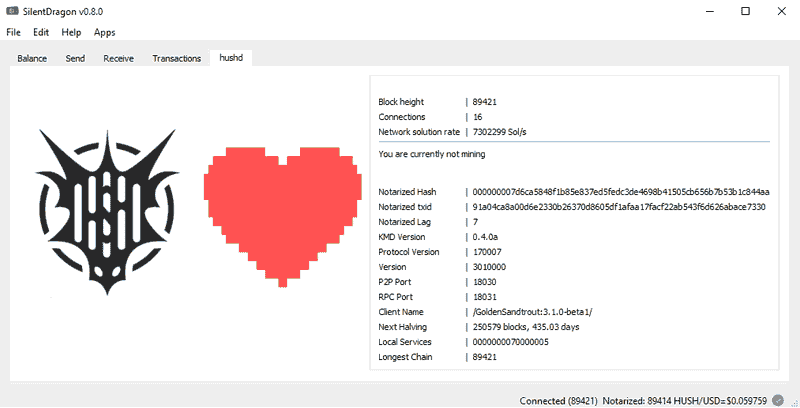

La comunidad ha creado dos clientes, Hush Messenger y Hushlist, que emplean la tecnología a prueba de conocimiento cero para permitir la comunicación privada. Además, Hush ha infundido zk-SNARKS en su cliente de minería insignia, SilentDragon, permitiendo a sus usuarios enviar y recibir mensajes privados. SilentDragon es también una plataforma minera y billetera.

Tecnología

Cualquier cadena de bloques es tan buena como la tecnología detrás de su red y una cadena de bloques sólida se adhiere a tres principios: velocidad, seguridad y descentralización.

Estos tres aspectos culminan en la característica más fundamental de una cadena de bloques pública, el consenso. Este define cómo se construye una cadena de bloques y cómo se confirman los bloques.

Inicialmente, Hush utilizó el mecanismo de consenso de bitcoin llamado Prueba de trabajo. Sin embargo, a pesar de la similitud en el mecanismo de consenso, Hush empleó un algoritmo de hash diferente llamado Equihash en lugar del SHA-256 de Bitcoin. La desventaja de usar SHA-256 fue que alentó el uso de circuitos integrados específicos de aplicación (ASIC) que son caros y condujeron a la centralización de la minería.

Hush tomó prestado el algoritmo de minería Equihash de la base de código Zcash. Equihash se ha implementado en algunas de las cadenas de bloques líderes, incluidas la Plataforma de Komodo, Bitcoin Gold y Zencash.

Equihash es anti-ASIC, lo que significa que la red puede mitigar la introducción de máquinas más potentes y, por lo tanto, obstaculizar el caso de la descentralización. Sin embargo, dado que Hush era un proyecto pequeño, era susceptible a los ataques de seguridad más comúnmente llamados ataques del 51%. En un ataque del 51%, un jugador malicioso acumula la mayoría del poder de hashing, lo que significa que controla la creación de bloques.

Para protegerse contra este ataque, Hush migró a la red de Komodo en enero de 2019. Komodo utiliza un novedoso mecanismo de consenso llamado prueba de trabajo retardada (dPoW) en el que notariza los datos de la red al blockchain más seguro: bitcoin.

Esta configuración permite a los nodos Hush confirmar sus transacciones y luego notarizar los datos de blockchain resultantes en la plataforma Komodo, que a su vez también tiene nodos que confirman estas transacciones.

Una vez que se confirman las transacciones, los nodos notarios luego notarizan los datos en la cadena de bloques de bitcoin. dPoW permite que una cadena de bloques como Hush herede la seguridad a nivel de Bitcoin en el momento del lanzamiento sin gastar recursos útiles en la incorporación de más nodos a la red.

Involucrarse

La comunidad Hush se crea en base al ethos de código abierto. Cualquiera puede unirse y contribuir siempre que ofrezcan ideas positivas. La comunidad mantiene un repositorio de GitHub accesible para cualquier persona.

Las monedas Hush también están fácilmente disponibles en el intercambio descentralizado afiliado a Komodo AtomicDEX y BarterDex. Puede cambiar sus monedas por varios pares, incluidos KMD de Komodo, Bitcoin [BTC] y Tether stablecoin [USDT], entre otros.

Enlaces de interés

- Web: https://myhush.org

- Telegram: https://t.me/Hush_Coin

- Twitter: https://twitter.com/MyHushTeam

- Discord: https://discordapp.com/invite/QGPdzxH