Puntos clave de la noticia:

- KelpDAO responsabilizó a LayerZero por el exploit que sufrió el 18 de abril y que causó pérdidas de más de $300 millones.

- Investigadores independientes de SEAL 911 confirmaron que la vulneración ocurrió dentro del perímetro de infraestructura de LayerZero, no por un error de configuración de Kelp.

- El protocolo migrará rsETH a Chainlink CCIP, cuya red de oráculos manejó más de $30 billones en valor durante más de siete años.

KelpDAO cuestionó públicamente la versión de LayerZero sobre el exploit del 18 de abril que generó pérdidas superiores a los $300 millones en el ecosistema DeFi.

A través de un informe detallado que exhibe comunicaciones internas, datos on-chain e investigaciones de seguridad independientes, el protocolo sostuvo que la falla residió en la propia infraestructura de LayerZero y no en un error de configuración por parte de Kelp. Como respuesta directa al incidente, el equipo anunció una migración completa hacia el protocolo Chainlink CCIP para asegurar rsETH.

— Kelp (@KelpDAO) May 5, 2026

La Grieta que LayerZero No Pudo Contener

Los atacantes vulneraron la infraestructura DVN de LayerZero, comprometieron dos nodos RPC y ejecutaron un ataque de denegación de servicio sobre los nodos restantes. Esto forzó a los firmantes del DVN a validar una transacción inexistente.

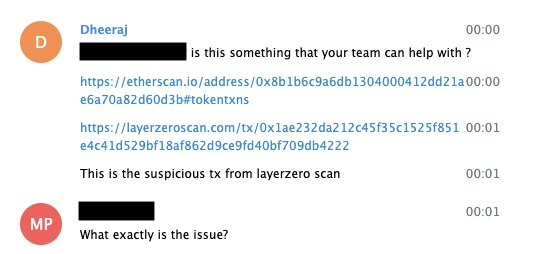

KelpDAO detectó dos transacciones falsas adicionales por un total de $100 millones y pausó sus contratos antes de que el daño se extendiera. La respuesta pública de LayerZero llegó más de 34 horas después del incidente y atribuyó el ataque a un esquema de RPC-spoofing. Sin embargo, investigadores de SEAL 911 concluyeron que el problema se originó dentro del propio perímetro de confianza de LayerZero.

El grupo vinculó a los atacantes con Corea del Norte con alto nivel de confianza y precisó que fraudulentamente activaron una atestación desde el DVN de LayerZero. El propio postmortem de LayerZero admitió que los atacantes accedieron a la lista de RPC de su DVN y reemplazaron los binarios de los nodos. Datos de Dune Analytics mostraron que aproximadamente el 47% de los contratos OApp de LayerZero operaban con una configuración 1-1 DVN, y que más del 90% de los mensajes de los últimos 90 días dependían exclusivamente del DVN de LayerZero Labs.

La Configuración en Kelp Había Sido Aprobada

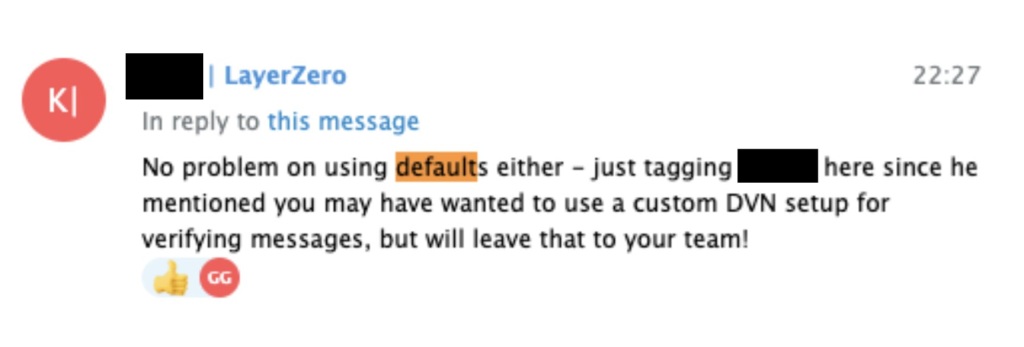

KelpDAO señaló que su configuración 1-1 DVN fue aprobada explícitamente por un miembro del equipo de LayerZero Labs vía Telegram, sin que en más de dos años y ocho discusiones de integración documentadas se advirtiera riesgo alguno. Investigadores también detectaron que el despliegue AWS de LayerZero exponía un gateway público sin autenticación IAM, sin WAF ni listas de IP permitidas. El quórum configurado en 1 significaba que los RPC de respaldo operaban como failover y no como mecanismo de consenso multi-proveedor.

Kelp inició la migración de rsETH al estándar Cross-Chain Token de Chainlink, cuya red manejó más de $30 billones en valor a lo largo de siete años de operación continua durante múltiples interrupciones. KelpDAO también observó que diez direcciones compartían el rol ADMIN_ROLE tanto en el DVN de LayerZero Labs como en el de Nethermind al 8 de abril, lo que pone en duda la independencia real entre ambos operadores. Un informe forense completo se publicará una vez concluida la revisión.