Puntos clave de la noticia:

- Zerion confirmó que un empleado perdió aproximadamente $100.000 de wallets internas tras un ataque de ingeniería social vinculado a Corea del Norte.

- El atacante accedió a sesiones activas, credenciales y claves privadas de hot wallets usadas para pruebas internas, por lo que no se comprometieron los fondos de los usuarios.

- La Security Alliance identificó 164 sitios web maliciosos conectados al grupo UNC1069, activo desde febrero de 2026 y orientado a firmas cripto y Web3.

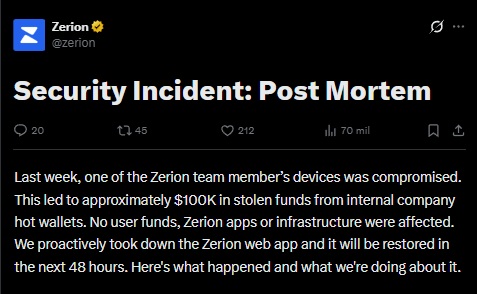

Un empleado de Zerion fue víctima de un ataque de ingeniería social basado en inteligencia artificial vinculado a un actor de amenazas de Corea del Norte (DPRK), según confirmó la propia compañía en un comunicado publicado en X. El incidente resultó en el robo de aproximadamente $100.000 provenientes de hot wallets internas utilizadas para pruebas y operaciones internas. Ningún fondo vinculado a los usuarios fue comprometido.

El atacante logró acceder a sesiones activas, credenciales y claves privadas de las wallets internas del equipo. Zerion aclaró que su wallet es completamente autocustodial y que ningún miembro del equipo tiene acceso a las claves privadas o frases semilla de los usuarios. Las aplicaciones móviles, el navegador, la infraestructura backend y las cuentas en redes sociales de la compañía también permanecieron intactas.

Zerion Responde Rápidamente y Busca Tranquilidad en su Comunidad

El post-mortem del incidente señala que el ataque fue sofisticado y planificado, no determinado por una mera oportunidad. Ante la detección del compromiso, el equipo de Zerion tomó medidas inmediatas: bloqueó la infraestructura de despliegue para impedir que el atacante publicara versiones maliciosas en los dominios de la empresa, colocó la aplicación web en modo mantenimiento y rotó todas las credenciales y claves privadas expuestas. Las cuentas multifirma también fueron reconfiguradas. Además, cada integrante del equipo ejecutó un script de análisis en sus dispositivos para detectar malware similar al utilizado en el ataque.

La compañía trabajó con los equipos de Blockaid, ZeroShadow y ChainPatrol para identificar y solicitar la eliminación de las wallets y cuentas del atacante. Los fondos robados fueron trazados hasta direcciones específicas, que fueron reportadas a las autoridades competentes.

La Security Alliance (SEAL) viene investigando ataques similares desde el 6 de febrero hasta el 7 de abril de 2026 y ya identificó 164 sitios web maliciosos vinculados a UNC1069, grupo respaldado por Corea del Norte que apunta a empresas cripto y Web3. SEAL advirtió que el grupo emplea llamadas falsas de Zoom y Microsoft Teams, además de ataques de software para robar fondos y datos sensibles.

Corea del Norte: El Mayor Enemigo de la Seguridad Cripto

Este incidente forma parte de una tendencia ya establecida en la industria. Según el informe más reciente del Centro de Denuncias de Delitos en Internet del FBI, las pérdidas por cibercrimen superaron los $20.800 millones en 2025. Ese mismo año se registraron más de 22.000 denuncias con componentes de inteligencia artificial, lo que evidencia la escala creciente y la sofisticación de los vectores de ataque dirigidos al ecosistema cripto.