Puntos clave de la noticia:

- Estafadores atacaron a contribuidores de OpenClaw mediante hilos falsos de GitHub, usando un airdrop de $5,000 en $CLAW para atraer usuarios hacia un sitio diseñado para vaciar wallets.

- La página de phishing imitaba el dominio oficial y usaba un archivo JavaScript ofuscado llamado “eleven.js”, lo que muestra que el ataque se basó en ingeniería social y no en un exploit de smart contract.

- El reporte recomendó verificar URLs, confirmar la propiedad de los repositorios, ignorar etiquetas inesperadas y usar wallets desechables para reclamos o dApps desconocidas.

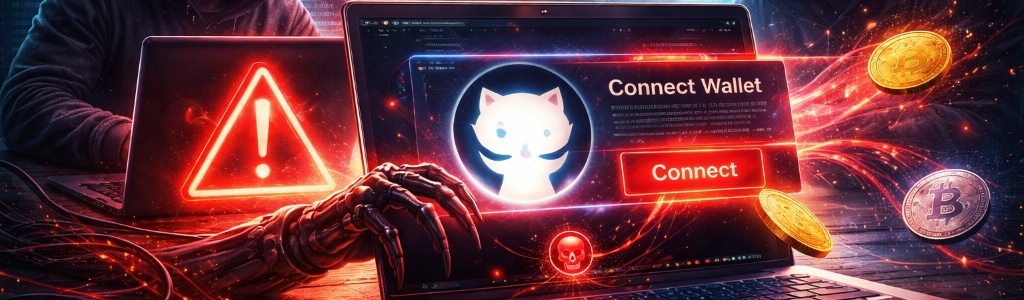

Los estafadores han encontrado una forma especialmente eficaz de cazar usuarios cripto dentro de un flujo de trabajo confiable para desarrolladores. La trampa comienza con credibilidad, no con una vulnerabilidad de código. En la campaña reportada, contribuidores vinculados al proyecto viral de IA OpenClaw fueron atacados mediante cuentas falsas de GitHub y publicaciones en issues que etiquetaban directamente a desarrolladores reales. El anzuelo era una promesa atractiva de una asignación de $5,000 en tokens $CLAW, presentada como recompensa por contribuciones en GitHub. Después, las víctimas eran dirigidas a un sitio que imitaba el dominio oficial de OpenClaw, donde la solicitud para conectar la wallet abría la puerta al vaciado de fondos.

🚨Fake $5K airdrop targets OpenClaw devs

Scammers used fake GitHub tags to lure users to a cloned site with a hidden wallet connect.

Accounts vanished within hours. No confirmed victims yet.

Stay alert⚠️ pic.twitter.com/ZYpmckDJ1j

— Bitinning (@bitinning) March 19, 2026

Por qué el gancho de OpenClaw funcionó tan bien

Lo que vuelve esta operación más inquietante es lo normal que parece a simple vista. Un sitio clonado y un script oculto hacen el trabajo pesado. El reporte señala que la página de phishing pedía a los usuarios conectar sus wallets para reclamar la supuesta asignación, mientras un archivo JavaScript fuertemente ofuscado llamado “eleven.js” ejecutaba la lógica maliciosa en segundo plano. Los investigadores indicaron que no hubo ningún exploit de smart contract, sino ingeniería social envuelta en un comportamiento típico de Web3. Esa diferencia importa, porque muestra que el ataque dependió menos de romper software y más de manipular la confianza del usuario en el momento preciso.

El timing parece haber sido clave para que este señuelo resultara tan convincente. El perfil ascendente de OpenClaw le dio plausibilidad inmediata al fraude. El proyecto se había convertido en uno de los nombres más comentados del sector tecnológico, pasando de ser una herramienta para desarrolladores a encajar en una narrativa más amplia sobre inteligencia artificial. Esa visibilidad aumentó aún más después de que Sam Altman eligiera a su creador, Peter Steinberger, para ayudar a impulsar el trabajo de OpenAI en agentes de IA. Según el reporte, los atacantes entendieron que los contribuidores de OpenClaw estaban atentos, familiarizados con wallets Web3 y más expuestos a un mensaje de recompensa que parecía personalizado y creíble.

El reporte también dejó una lección práctica que va mucho más allá de un solo proyecto. La seguridad operativa, y no la curiosidad, es ahora la primera línea de defensa. A los desarrolladores se les recomendó no abrir enlaces en hilos desconocidos de GitHub, escribir manualmente los dominios oficiales, verificar la propiedad de los repositorios y tratar las etiquetas inesperadas como spam por defecto. También sugirió usar una wallet desechable, en lugar de una wallet principal, para reclamar tokens o interactuar con dApps. La advertencia más amplia es difícil de ignorar: a medida que convergen el hype de la IA y las herramientas cripto, los fraudes sofisticados pueden seguir explotando plataformas legítimas para convertir atención en acceso a fondos.