Puntos clave de la noticia:

-

Una nueva ola de ataques y exploits front-end afectó a los proyectos DeFi OpenEden, Curvance y Maple Finance, comprometiendo sus sitios web.

-

OpenEden identificó al drainer AngelFerno como responsable y bloqueó interacciones en sus dominios, mientras Curvance reportó un exploit de dominio sin firma DNSSEC.

-

Los scripts tipo scam-as-a-service, como AngelFerno, permiten generar transacciones maliciosas según los activos en la wallet de la víctima, distribuyen ganancias entre desarrollador y atacante.

Una nueva ola de exploits front-end ha afectado a varios proyectos DeFi, poniendo a millones de usuarios en peligro. Las plataformas OpenEden y Curvance sufrieron ataques este lunes, mientras que Maple Finance sufrió un episodio similar la semana pasada. Los ataques consisten en comprometer los sitios web de los proyectos e insertar código malicioso que induce a los usuarios a transferir involuntariamente sus activos a los atacantes.

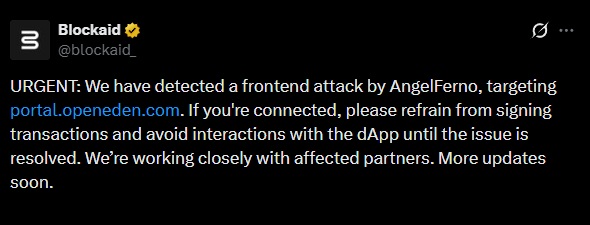

El ataque en OpenEden fue reportado por la firma de seguridad Blockaid. La empresa instó a los usuarios a no firmar transacciones ni interactuar con la dApp hasta que se resolviera el problema. OpenEden identificó al drainer de wallets AngelFerno como responsable y advirtió a los usuarios de openeden.com y portal.openeden.com que utilizar estas páginas podría causar la pérdida de activos. El proyecto proporcionó un enlace a su proof of reserves para confirmar que los activos subyacentes permanecen seguros.

Duros Golpes al Sector DeFi

Horas después, el miembro de Ethereum Security Alliance “pcaversaccio” informó sobre un exploit de dominio que afectó al sitio web de la plataforma de préstamos Curvance. El dominio fue actualizado sin firma DNSSEC y se detectó una transacción maliciosa generada aparentemente por AngelFerno. Curvance indicó que se tomaron medidas preventivas antes de que se produjeran pérdidas de fondos y recomendó a los usuarios abstenerse de interactuar con el front-end hasta nuevo aviso.

Maple Finance sufrió un ataque similar la semana pasada. La plataforma, un gestor on-chain de activos con $2 mil millones bajo administración, informó que recuperó el control de su sitio y confirmó que los contratos inteligentes y los fondos permanecen seguros y sin alteraciones.

Exploits con Scripts Automatizados

AngelFerno y otros scripts de tipo scam-as-a-service permiten a estafadores generar transacciones maliciosas según los activos presentes en la wallet víctima. Los scripts se distribuyen a atacantes de phishing y SIM swappers, y las ganancias se dividen automáticamente entre el desarrollador del drainer y el estafador que ejecuta el ataque.

Los métodos de engaño incluyen falsos airdrops, front-ends suplantados y alertas de seguridad fraudulentas. Las víctimas no han sido solo usuarios inexpertos; incluso algunos hackers han sido afectados por estos ataques.

La oleada de exploits front-end continúan siendo una amenaza directa para los usuarios DeFi. Las plataformas involucradas han implementado medidas de seguridad y mantienen los fondos y los contratos inteligentes bajo protección, pero los usuarios deben permanecer alerta y evitar interactuar con los front-end comprometidos hasta que los problemas se resuelvan.